23 . 04 . 2026

Cambios en la validez de certificados SSL/TLS: cómo puedes prepararte

Conoce qué cambia con la nueva validez de los certificados SSL/TLS, cuál es el cronograma oficial y por qué la gestión manual empieza a ser un riesgo operativo.

Tabla de contenidos

- Qué cambia con la nueva validez de los certificados SSL/TLS

- Por qué se reduce la vigencia de los certificados SSL/TLS

- El impacto real no está en la norma, sino en la operación

- Qué riesgos aparecen si la gestión sigue siendo manual

- Automatización, monitoreo y gobernanza: el nuevo mínimo razonable

- Qué debería revisar hoy una organización

- Cómo entendemos este escenario desde Wezen

- Preguntas frecuentes sobre certificados SSL/TLS y la nueva validez

- La nueva validez de los certificados SSL/TLS, una nueva exigencia operativa

Los certificados SSL/TLS públicos tendrán una vigencia máxima más corta a partir de 2026. El cambio ya fue definido dentro del ecosistema de certificados públicamente confiables y obliga a revisar cómo las organizaciones gestionan renovación, validación, monitoreo y continuidad operativa.

Hasta ahora, el plazo máximo habitual para este tipo de certificados era de 398 días. Ese límite ya comenzó a reducirse y lo seguirá haciendo de forma escalonada en los próximos años. En la práctica, esto implica más renovaciones, validaciones más frecuentes y menos margen para sostener una gestión manual sin sumar riesgo.

El punto relevante no es solo normativo. La reducción de vigencia cambia el nivel de exigencia operativa. Lo que antes podía resolverse con controles esporádicos, planillas o recordatorios aislados empieza a requerir procesos más ordenados, mayor visibilidad y una lógica de automatización mucho más clara.

Para un líder IT, la pregunta ya no es únicamente cuándo vence un certificado. La pregunta es si la organización tiene hoy la capacidad de sostener ciclos más cortos sin comprometer continuidad, control ni seguridad.

Qué cambia con la nueva validez de los certificados SSL/TLS

El cambio fue aprobado en el marco del CA/Browser Forum y aplica a los certificados TLS públicamente confiables del ecosistema Web PKI. Este no es un cambio opcional ni específico de un proveedor: se trata de un requisito internacional obligatorio.

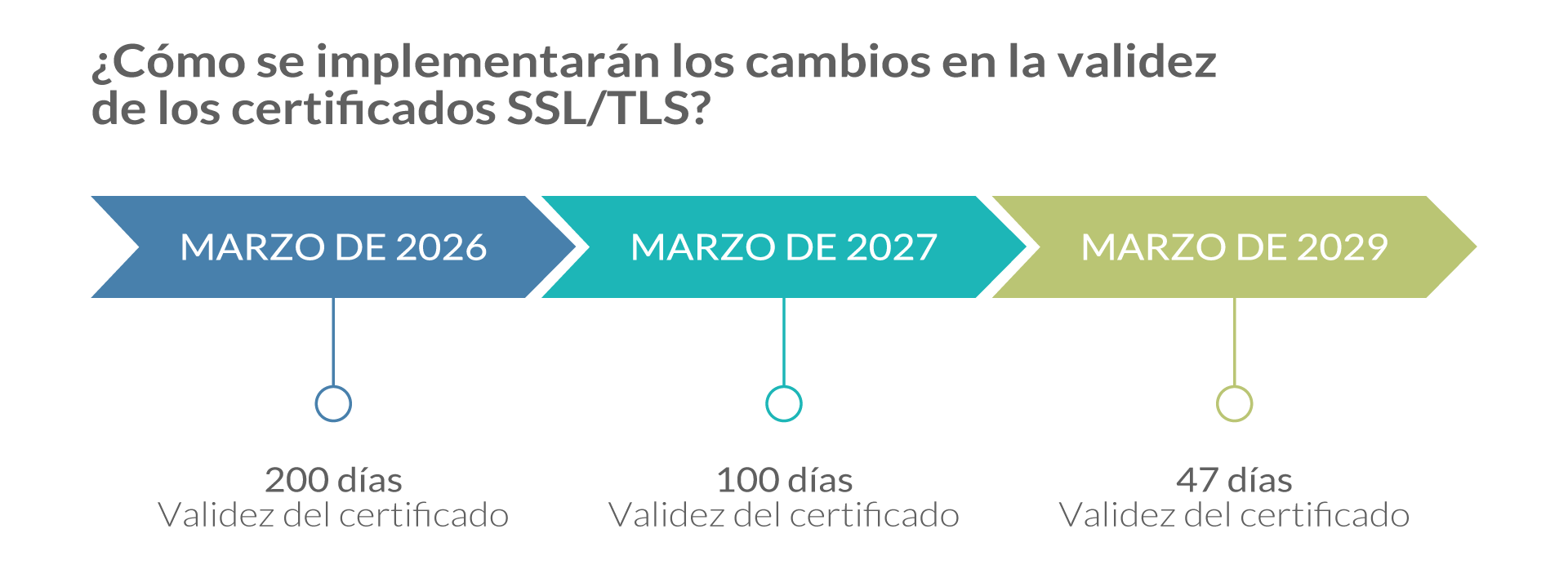

El cronograma previsto reduce la vigencia máxima de manera progresiva.

- Desde el 15 de marzo de 2026, el límite bajó a 200 días.

- Desde el 15 de marzo de 2027, se reducirá a 100 días.

- Y desde el 15 de marzo de 2029, la vigencia máxima será de 47 días.

Hay un punto que es importante aclarar. Aunque la norma fija un máximo de 200 días en la primera etapa, algunos proveedores comunican una vigencia operativa de 199 días. No se trata de una contradicción, sino de una implementación práctica para evitar exceder el límite técnico permitido al calcular la validez exacta del certificado.

Además de la duración del certificado, también se acortan algunos períodos de reutilización de validaciones, especialmente para dominios e IPs incluidos en SAN. Eso agrega una exigencia adicional: no solo habrá que renovar con mayor frecuencia, sino también sostener procesos de validación más ágiles y más controlados.

Por qué se reduce la vigencia de los certificados SSL/TLS

Existen diversos aspectos que fundamentan estos cambios:

Seguridad y confiabilidad del ecosistema

Certificados con plazos más cortos ayudan a:

- disminuir la exposición cuando una clave se ve comprometida,

- limitan el impacto de información desactualizada y

- obligan a que las validaciones se revisen con mayor frecuencia.

El ballot aprobado también presenta esta transición como un impulso explícito hacia una mejor automatización del ciclo de vida de certificados.

Optimización operativa

También hay una razón operativa de fondo. A medida que el entorno digital gana complejidad, el ecosistema necesita que la información asociada a un certificado se mantenga más cercana a la realidad. Una vigencia más breve favorece ese objetivo y reduce el tiempo durante el cual un error, una mala emisión o un dato ya no vigente pueden seguir teniendo efecto.

Impulsar la automatización del ciclo de vida de certificados

En paralelo, este cambio empuja a las organizaciones hacia una mejor automatización del ciclo de vida de certificados. No como una tendencia opcional, sino como una respuesta práctica a un esquema de renovación y validación más exigente.

El impacto real no está en la norma, sino en la operación

Desde una mirada técnica, el cambio puede resumirse en menos días de vigencia. Desde una mirada de negocio, el impacto es más amplio.

Cada reducción en el plazo de validez aumenta la frecuencia de tareas vinculadas con emisión, renovación, control y validación. En organizaciones con pocos dominios o una infraestructura simple, la adaptación puede parecer menor. Pero la superficie vulnerable crece con rapidez cuando la infraestructura es compleja con, por ejemplo:

- entornos con múltiples servicios,

- aplicaciones,

- balanceadores,

- APIs,

- ambientes híbridos o

- equipos distribuidos.

En ese contexto, la gestión de certificados deja de ser una tarea administrativa secundaria. Pasa a ser una capacidad operativa que necesita responsables claros, trazabilidad, monitoreo y procesos consistentes.

Por eso, el problema no es solo renovar más seguido. El problema es seguir gestionando certificados como si la frecuencia de renovación no tuviera implicancias sobre la operación.

Cuando eso ocurre, aumentan las posibilidades de vencimientos no detectados, renovaciones fuera de tiempo y pérdida de control sobre activos críticos para la confianza digital.

Qué riesgos aparecen si la gestión sigue siendo manual

A medida que los plazos se acortan, una gestión manual empieza a perder eficacia. El riesgo más visible es la expiración inesperada de certificados que sostienen sitios, aplicaciones o servicios expuestos o críticos. Pero no es el único.

Interrupciones, pérdida de confianza y más carga operativa

Sectigo y GlobalSign coinciden en que certificados vencidos o mal gestionados pueden traducirse en interrupciones, pérdida de confianza y aumento de carga operativa.

Dependencia de tareas repetitivas y recordatorios informales

También aumenta la dependencia de tareas repetitivas, de recordatorios informales y de personas concretas que concentran conocimiento operativo. Eso vuelve más frágil el proceso y más difícil de escalarlo sin errores.

Trazabilidad deficiente

Otro punto sensible es la trazabilidad. Muchas organizaciones saben que tienen certificados activos, pero no siempre cuentan con un inventario centralizado, un esquema claro de ownership o visibilidad completa sobre qué servicio depende de cada certificado. Con ciclos de 200, 100 o 47 días, esa falta de orden deja de ser una incomodidad y empieza a convertirse en una fuente real de riesgo.

Proceso actual insostenible

Además, el acortamiento de los períodos de reutilización de validación obliga a revisar si el proceso actual puede sostenerse con mayor frecuencia y sin fricción. No alcanza con recibir alertas de vencimiento. También hay que tener control sobre qué validaciones siguen vigentes, cuáles deben renovarse y cómo evitar cuellos de botella cuando el ritmo aumente.

Automatización, monitoreo y gobernanza: el nuevo mínimo razonable

Frente a este escenario, la respuesta no debería ser solo trabajar más rápido. Debería ser trabajar con más control.

La automatización gana relevancia porque permite reducir tareas manuales, bajar la probabilidad de error y sostener un ritmo de renovación más alto sin depender de intervenciones dispersas. Pero automatizar no significa únicamente renovar certificados de forma automática. También implica contar con visibilidad sobre el inventario, monitoreo confiable, alertas útiles, responsables definidos y procesos de validación bien ordenados.

Desde una mirada estratégica, esto se conecta con continuidad operativa. Cuando la organización sabe qué certificados tiene, dónde están, qué servicios sostienen y cómo se renuevan, puede operar con menos fricción y menos exposición.

Por eso, la conversación sobre certificados SSL/TLS ya no debería limitarse a la compra o a la fecha de vencimiento. Debería formar parte de una lógica más amplia de gobernanza tecnológica y operación confiable.

Qué debería revisar hoy una organización

Antes de que el cambio se convierta en urgencia, conviene hacerse las siguientes preguntas:

- ¿Existe un inventario confiable de certificados públicos y sus vencimientos?

- ¿Hay responsables claros por servicio, dominio o entorno?

- ¿La renovación sigue dependiendo de tareas manuales o recordatorios aislados?

- ¿El proceso de validación puede sostenerse con plazos más cortos?

- ¿La infraestructura actual está preparada para avanzar hacia una gestión más automatizada?

Estas preguntas parecen operativas, pero en realidad revelan algo más profundo: el nivel de madurez con el que una empresa administra un componente crítico de su seguridad y de su continuidad digital.

Cómo entendemos este escenario desde Wezen

Desde Wezen entendemos este cambio como una señal clara de que la gestión de certificados necesita salir de una lógica reactiva.

Cuando la vigencia se acorta, lo que queda expuesto no es solo la fecha de vencimiento. Queda expuesta la madurez operativa de la organización. Su capacidad para monitorear, validar, automatizar y sostener una infraestructura preparada para operar con menos margen de error.

Por eso, este tema no debería abordarse solo desde la renovación puntual. Debería revisarse como parte de una estrategia más amplia de control operativo, gobernanza y continuidad.

Ahí es donde un cambio normativo deja de ser una novedad externa y se convierte en una decisión interna sobre cómo preparar mejor la operación.

Preguntas frecuentes sobre certificados SSL/TLS y la nueva validez

¿La nueva validez aplica a todos los certificados SSL/TLS?

No. El cambio aplica a los certificados TLS públicamente confiables del ecosistema Web PKI. No corresponde extrapolarlo automáticamente a certificados privados o de uso interno.

¿Cuál es la fecha oficial del cambio?

La fecha del cronograma aprobado para el ecosistema es el 15 de marzo de 2026. Algunos proveedores adoptaron fechas operativas anteriores para implementar el nuevo esquema. Por ejemplo, DigiCert comenzó a implementar la medida a partir del 24 de febrero de 2026.

¿Por qué algunos proveedores hablan de 199 días y otros de 200?

Porque el límite normativo inicial es de 200 días, pero algunos emisores trabajan con 199 días para mantenerse por debajo del máximo técnico permitido.

¿Los certificados emitidos antes del cambio siguen siendo válidos?

Sí. Los certificados emitidos bajo la regla vigente al momento de su emisión pueden continuar válidos hasta su expiración normal.

¿Qué cambia además de la vigencia del certificado?

También se reducen algunos períodos de reutilización de datos de validación, especialmente para dominios e IPs, lo que exige revalidaciones más frecuentes.

La nueva validez de los certificados SSL/TLS, una nueva exigencia operativa

La nueva validez de los certificados SSL/TLS no cambia solo un plazo. Cambia el nivel de exigencia operativa.

A partir de 2026, las organizaciones que trabajen con certificados públicos tendrán que convivir con ciclos más cortos, validaciones más frecuentes y menos margen para sostener procesos manuales sin aumentar el riesgo.

En ese contexto, el desafío no es únicamente renovar a tiempo. El desafío es contar con el nivel de visibilidad, control y gobernanza necesario para que la operación siga siendo confiable.

La oportunidad está en revisar ese punto antes de que el cambio se traduzca en fricción, sobrecarga o incidentes evitables. Revisa si tu gestión actual de certificados SSL/TLS está preparada para operar con ciclos más cortos sin sumar riesgo a tu infraestructura. Escríbenos.

Imagen: Generada por IA (DALL·E 3 – GPT-4o), OpenAI, 2026.

Fuentes consultadas:

- CA/Browser Forum. (2025, 11 de abril). Ballot SC-081v3: Introduce schedule of reducing validity and data reuse periods. URL

- CA/Browser Forum. (2025, 15 de diciembre). Baseline Requirements for the Issuance and Management of Publicly-Trusted TLS Server Certificates (Version 2.2.0). URL

- DigiCert. (2026, 27 de febrero). Moving to 199-day validity for public TLS certificates. URL

- DigiCert. (2026, 21 de enero). Domain validation reuse changes in 2026. URL

- GlobalSign. (2025, 1 de agosto). A complete 47-day SSL/TLS certificate validity Q&A. URL

- Sectigo. (2026, 19 de febrero). Certificate expiration risk: 200 day validity starts March 15. URL

- Sectigo. (2026, 6 de febrero). Shorter validity periods for TLS certificates and domain validation reuse. URL